В статье я коротко рассказываю о рисках информационной безопасности, игнорируемых многими организациями в процессе перевода сотрудников на удаленный и/или гибридный режим работы. Технический язык используется минимально, материал рассчитан на любого читателя.

Смена фокуса

Постковидная реальность и связанная с ней трансформация традиционного способа организации рабочего процесса в значительной степени повлияли на тактику киберпреступников, переориентировав их усилия с непосредственных атак на периметр корпоративных сетей, как правило, неплохо защищенных, на пользовательские устройства, сделав домашние ПК, смартфоны и планшеты объектом их особого внимания.

Из-за пандемии значительно возросло количество атак хакеров на домашние компьютеры, которые теперь используются для обхода систем безопасности предприятий.

Интерпол

Таким образом, теперь любой ПК, используемый для подключения к корпоративным ресурсам из домашней сети, является тем самым троянским конем, внутри которого вы - сами того не зная - проводите злоумышленников в информационное пространство компании.

В этой связи обеспечение защищенного подключения персональных устройств пользователей к корпоративным ресурсам становится приоритетной задачей для специалистов по информационной безопасности, если таковые, конечно, имеются в штате компании.

Распространенные ошибки

Все мы помним первый локдаун и ту неразбериху, в которой компании переводили своих сотрудников на удаленку. Спонтанность этого процесса и отсутствие риск-менеджмента были связаны с попыткой бизнеса обеспечить ключевые процессы и сохранить хоть какую-то операционную эффективность в условиях неопределенности.

Проблема заключается в том, что и по прошествии почти двух лет с тех событий бизнес не уделяет должного внимания вопросам безопасности корпоративных данных, следуя тренду и используя дистанционный режим работы в качестве дополнительного преимущества при рекрутинге сотрудников.

Анализ организации удаленного подключения в нескольких крупных московских компаниях из разных отраслей продемонстрировал наличие следующих типовых ошибок:

1. Отсутствие формализованных правил и требований от службы безопасности - приводит к низкому уровню осведомленности и информированности пользователей об угрозах утечки данных, способах эскалации инцидентов и ответственности за нарушение Политики использования корпоративных данных;

Пример требований:

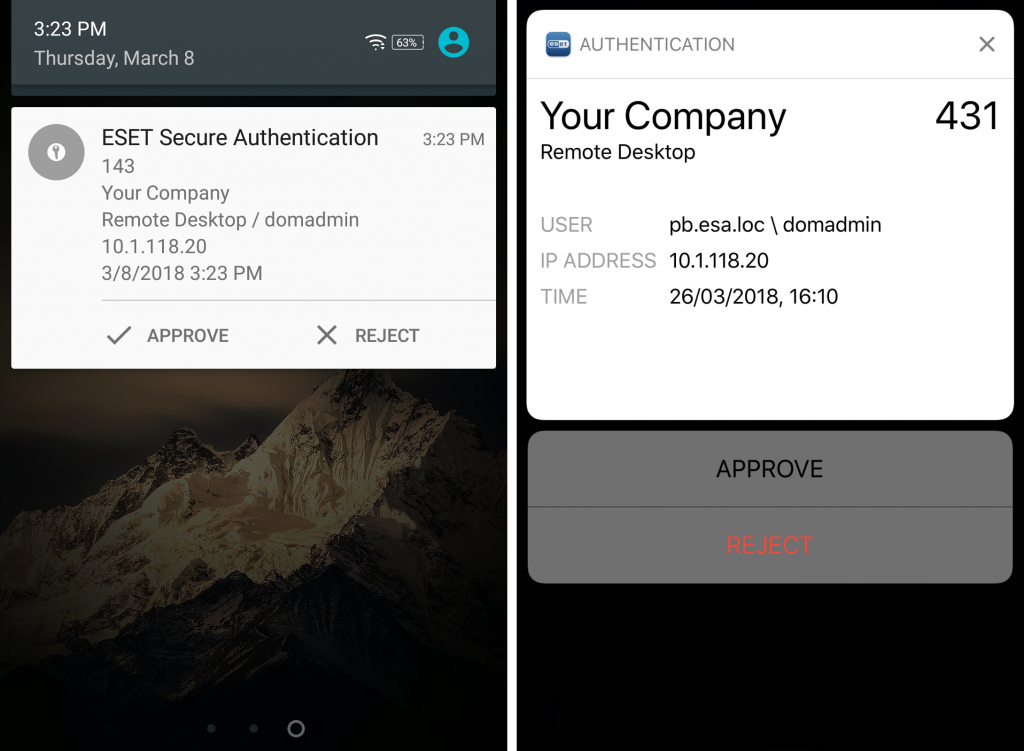

2. Отсутствие двухфакторной аутентификации (2FA) - значительно повышает угрозы неправомерного доступа со стороны злоумышленников при компрометации учетных данных сотрудника;

Как это работает?

Так же, как и использовании хорошо знакомого вам мобильного банка или любого другого сервиса, для которой вы активировали 2FA:

Для установления подключения к корпоративной сети вам всякий раз потребуется принять push-уведомление и ввести в специальном приложении пин-код.

Кстати, небольшая рекомендация: позаботьтесь, чтоб содержимое уведомлений не отображалось на вашем смартфоне. Это дополнительно обезопасит вас в случае утери смартфона.

Существует множество различных продуктов, позволяющих настраивать двухфакторную аутентификацию для VPN и RDG (Eset, SecurID, Duo Mobile и др.).

3. Отсутствие запрета на использование буфера обмена - позволяет скопировать содержимого любых документов. При этом угроза может исходить как от недобросовестных сотрудников (промышленный шпионаж никто не отменял), так и от злоумышленников при компрометации доступа;

4. Отсутствие запрета на монтирование домашних печатающих устройств - угроза печати содержимого конфиденциальных файлов - как на традиционный носитель, так и в электронном виде через виртуальный принтер(PDF);

5. Отсутствие запрета на монтирование локальных дисков в сессии удаленного доступа - позволяет злоумышленнику или недобросовестному сотруднику скопировать любые данные на свой домашний ПК.

Коротко о способах удаленного подключения

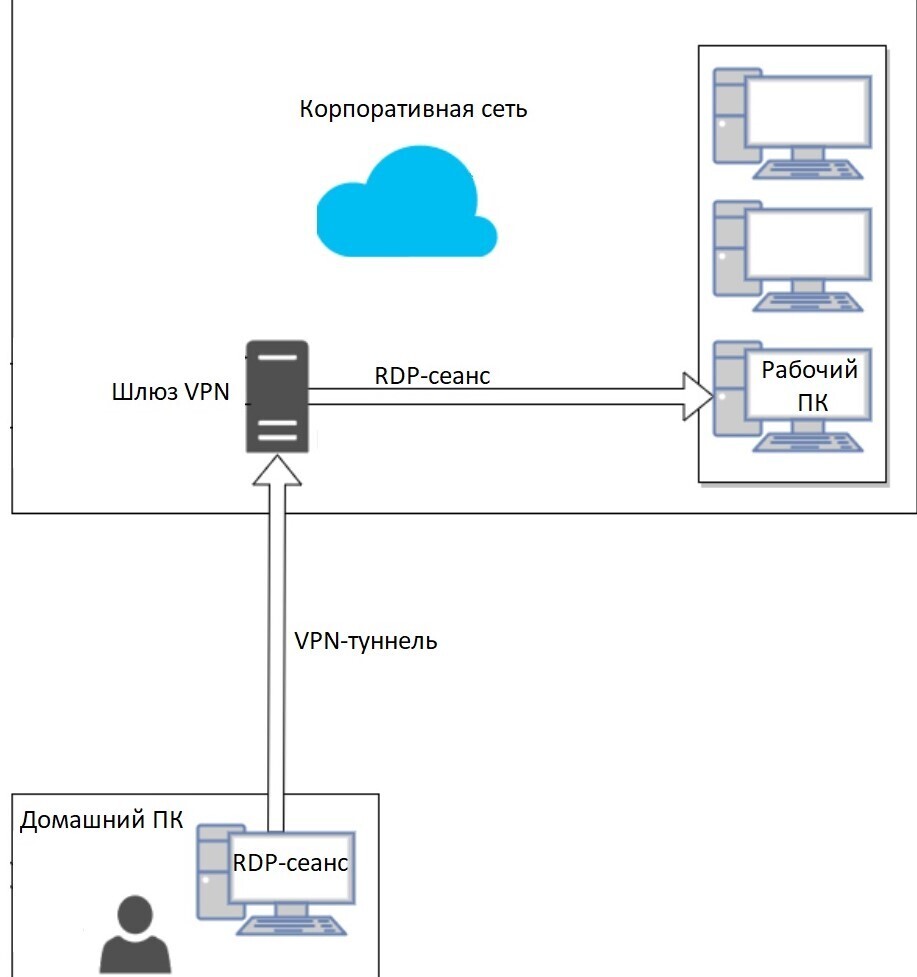

Ниже приведена схема самого распространенного способа организации удаленного подключения:

При таком способе сотрудник подключается с помощью домашнего ПК к так называемой корпоративной виртуальной частной сети (VPN), представляющую собой туннель с использованием шифрования данных, которыми обменивается домашний ПК с корпоративным периметром сети. После установления VPN-подключения, сотрудник подключается через службу удаленных рабочих столов (RDP) к своему рабочему ПК, через который получает доступ к привычному рабочему окружению.

Существует несколько разновидностей данного способа:

1. Подключение осуществляется не к рабочему ПК, а к терминальному серверу (Remote Desktop Server) или виртуальному рабочему столу (Virtual Desktop Infrastructure), через который сотрудник получает доступ ко всем необходимым данным и рабочим инструментам;

2. Подключение осуществляется не через VPN, а через шлюз удаленных рабочих столов (RDG Gateway), далее все происходит так же, как описано выше;

3. Подключение осуществляется не к корпоративной сети, а облачному сервису (Amazon WorkSpace, Microsoft Azure, V2 Cloud, др.), далее все происходит так же, как описано выше.

В следующей статье я расскажу о самом сбалансированном с точки зрения рисков, удобства, трудозатрат на организацию и сопровождение способе предоставления удаленного доступа. А пока небольшой опрос: